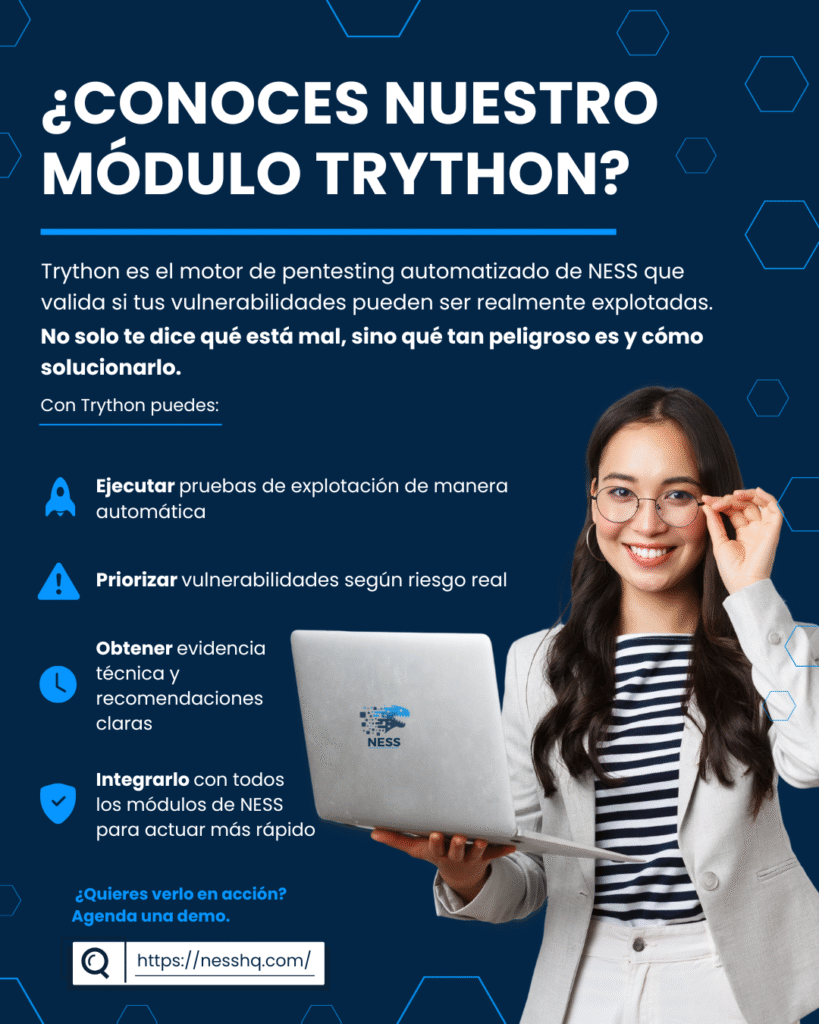

Pentesting con Trython: Cómo automatizar la prueba de penetración en NESS

En el mundo moderno de la ciberseguridad, las empresas necesitan ir más allá del simple escaneo de vulnerabilidades: no basta con saber que existe una falla, sino que es clave entender si esa falla puede ser explotada realmente. Ahí es donde entra en juego el pentesting (o pruebas de penetración) automatizado.

Con Trython, el módulo especializado de NESS, puedes transformar tus procesos de seguridad: no solo identificas vulnerabilidades, sino que validas su explotabilidad y priorizas el riesgo real. En este artículo, exploraremos cómo funciona Trython, sus principales beneficios y por qué es una pieza clave en una estrategia de seguridad proactiva.

¿Qué es Trython?

Trython es el módulo de pentesting automatizado desarrollado por NESS. Según la página oficial, su objetivo es ejecutar pruebas controladas de explotación sobre vulnerabilidades conocidas (CVE), para medir el riesgo real de tu infraestructura.

Al automatizar este proceso, Trython convierte el ciclo típico de descubrimiento → análisis → mitigación en un flujo más eficiente y repetible.

Algunas de sus funcionalidades principales son:

Integración con bases de datos de amenazas y exploits para priorizar vulnerabilidades.

Ejecución de pruebas automatizadas para verificar si una vulnerabilidad es realmente explotable.

Generación de evidencia: logs, PoCs, métricas y recomendaciones que se integran con otros módulos de NESS para facilitar la remediación.

Dashboard para visualizar tendencias, métricas de riesgo y CVEs explotables en tiempo real.

¿Cómo funciona Trython?

Veamos el flujo de trabajo típico cuando usas Trython:

Detección

Trython importa CVEs y fuentes relevantes de amenazas (como la NVD y repositorios de exploits).Priorización

De todas las vulnerabilidades identificadas, Trython filtra y selecciona aquellas más relevantes para tus activos, basándose en su criticidad, contexto y la probabilidad de explotación.Ejecución controlada

Se lanzan pruebas de explotación automatizadas en un entorno seguro (sandbox o entorno controlado), para validar si las vulnerabilidades son realmente aprovechables.Contexto y remediación

Trython genera reportes con evidencia (logs, pruebas de concepto, métricas) y recomendaciones de mitigación. Esa información puede integrarse con otros módulos de NESS para actuar (alertar, bloquear, parchear).

Beneficios de usar Pentesting Automatizado con Trython

Al adoptar Trython para tus pruebas de penetración automatizadas obtienes varias ventajas estratégicas y operativas:

Priorización basada en riesgo real: No todas las vulnerabilidades son igual de peligrosas. Trython te ayuda a enfocarte en aquellas que realmente pueden ser explotadas.

Eficiencia operativa: Automatizar la ejecución de exploits te ahorra tiempo y reduce la carga sobre tu equipo de seguridad.

Ciclo continuo y proactivo: No es solo un escaneo puntual: con Trython puedes probar de manera continua y repetible, fortaleciendo la postura de seguridad de forma sostenida.

Integración con la plataforma NESS: Al estar completamente integrado, los resultados de Trython se pueden relacionar con otros datos de monitoreo, vulnerabilidad y cumplimiento dentro de NESS.

Evidencia clara y accionable: Los reportes generados no solo muestran vulnerabilidades, sino pruebas de explotación y métricas que ayudan a justificar las acciones de mitigación ante stakeholders.

Casos de Uso

Algunos escenarios donde Trython puede marcar una diferencia significativa:

Empresas con recursos limitados de seguridad: Si no tienes un equipo robusto de pentesters, Trython te permite correr pruebas automatizadas periódicamente para detectar riesgos reales.

Infraestructuras reguladas: Organizaciones que requieren evidencia de pruebas de penetración como parte de auditorías o cumplimiento normativo.

Ambientes dinámicos: Entornos en los que se despliegan cambios frecuentes (nuevos servidores, actualizaciones, microservicios), donde la automatización asegura que no se pase por alto ninguna vulnerabilidad explotable.

Evaluaciones de ciclo de vida de vulnerabilidades: Usar Trython para verificar si las vulnerabilidades reportadas después de un escaneo tradicional realmente se pueden explotar, antes de priorizar parches.

Buenas prácticas para maximizar Trython

Para sacar el mayor provecho de Trython, considera lo siguiente:

Define una política clara de pruebas: establece cuándo y cómo lanzar los pentests automatizados (frecuencia, alcance, entorno).

Aísla el entorno de pruebas: ejecuta las pruebas de explotación en entornos controlados o sandbox para evitar impactos operacionales.

Integra los resultados con tus procesos de remediación: automatiza la acción sobre los hallazgos —no basta con descubrir, es clave corregir.

Revisa periódicamente los reportes y métricas de Trython para identificar tendencias o vulnerabilidades recurrentes.

Capacita a tu equipo en las capacidades y limitaciones del pentesting automatizado: así podrán interpretar correctamente los resultados y actuar de forma informada.

Conclusión

Trython representa un salto cualitativo en la estrategia de seguridad de una empresa: no es solo un escáner de vulnerabilidades, sino una plataforma que verifica la explotabilidad, prioriza según riesgo real y genera evidencia clara para la mitigación.

Al integrar Trython dentro de NESS, puedes cerrar el ciclo entre detección, validación y acción, elevando tu postura de seguridad de reactiva a proactiva.

Si estás listo para fortalecer tu infraestructura con pentesting automatizado, te invitamos a probar una demo de Trython y descubrir cómo puede adaptarse a tus necesidades específicas.

Si necesitas una herramienta multiplataforma tu mejor opción es NESS, es un sistema de monitoreo de infraestructura tecnológica, gestiona vulnerabilidades todo en uno.