¿Cómo remediar vulnerabilidades en mi empresa? Estrategias y soluciones efectivas

En el ecosistema digital actual, las vulnerabilidades en sistemas, aplicaciones o infraestructuras representan un riesgo constante que puede derivar en ataques sofisticados. Para blindar tu empresa, la remediación de vulnerabilidades debe ser un proceso sistemático y automatizado.

1. Identificación y evaluación continua

Parte todo por detectar posibles puntos débiles:

- Utiliza escáneres automatizados que cubran redes, aplicaciones y APIs.

- Clasifica las vulnerabilidades por criticidad (CVSS, impacto en negocio, exposición).

- Prioriza según riesgo real para optimizar recursos.

2. Pentesting automatizado: un paso más allá del escaneo

Las soluciones tradicionales detectan fallas, pero no siempre validan si son explotables. El pentesting automatizado, como el que ofrece Trython, simula ataques reales (externos, internos, explotación y movimiento lateral) para validar vulnerabilidades en tiempo real. Esto permite:

- Ejecutar pruebas con frecuencia (diarias/semanales) sin depender de pruebas manuales costosas

- Reducir considerablemente los costos: lo que antes costaba decenas de miles de dólares puede realizarse automáticamente por una fracción del precio .

3. Remediación e implementación de controles

Una vez explotada o verificada una vulnerabilidad, es hora de actuar:

- Aplica parches y actualizaciones.

- Corrige configuraciones erróneas o sobreexposición.

- Refuerza permisos, segmentación y políticas de acceso.

4. Validación y seguimiento

Luego del despliegue de soluciones:

- Ejecuta nuevamente los escaneos y pentests automatizados (trython lo permite).

- Verifica que no reaparezcan vulnerabilidades o efectos colaterales.

- Mantén un registro documentado (auditorías, métricas, SLA).

5. Mejora continua

Emplea los informes de Trython para actualizar políticas de seguridad.

- Ajusta procedimientos de respuesta y formación.

- Automatiza y mejora progresivamente según métricas (tiempo de detección, remediación, frecuencia de pruebas).

¿Por qué elegir Trython?

- Automatiza todo el proceso: escaneo, explotación, reporte y re-verificación, sin intervención humana constante .

- Frecuencia y cobertura mejoradas: se pueden realizar pruebas con mucha más regularidad y sobre un abanico más amplio de activos que mediante pruebas manuales .

- Informes accionables: Trython genera reportes detallados con rutas de ataque, niveles de riesgo y pasos de corrección.

- Escalable y asequible: ideal para empresas de todos los tamaños, sin la dependencia de costosos pentesters tradicionales.

Beneficios clave de esta estrategia

| Beneficio | Descripción |

|---|---|

| Menor exposición a ciberataques | Se cierran brechas de forma proactiva. |

| Cumplimiento normativo | Ayuda a demostrar gestión continua de vulnerabilidades. |

| Optimización de recursos | Se enfoca esfuerzo en problemas reales y automatizados. |

| Mejora de reputación | Refuerza la confianza de clientes, socios e inversores. |

Conclusión

La remediación de vulnerabilidades ya no puede ser un proceso estático o anual. Debe ser dinámico, continuo y apoyado en automatización avanzada. Trython destaca como una solución sólida de pentesting automatizado que:

- Detecta y valida vulnerabilidades antes de que sean explotadas.

- Facilita la implementación rápida de remediaciones efectivas.

- Permite verificar los resultados automáticamente.

Si deseas fortalecer la ciberseguridad de tu empresa, integrar Trython en tu estrategia es un paso crucial hacia una defensa proactiva y eficiente.

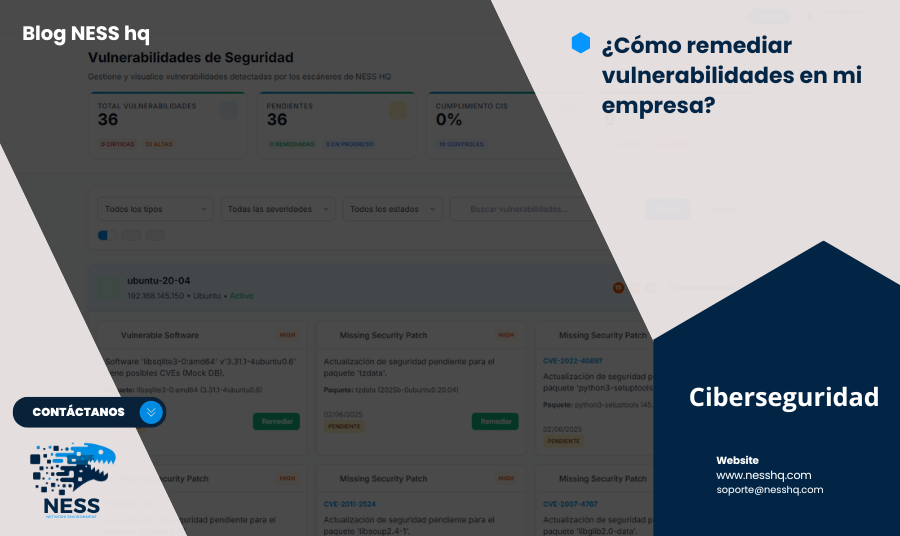

Si necesitas una herramienta multiplataforma tu mejor opción es NESS, es un sistema de monitoreo de infraestructura tecnológica, gestiona vulnerabilidades todo en uno.